在当今以互联网通信、计算机软件工程为核心驱动的数字化时代,网络安全已从技术保障层面上升为关乎国计民生、企业存续的战略要地。网络与信息安全软件开发,正是构筑这一战略防线的关键工程,它融合了软件工程的严谨方法论与对抗网络威胁的前沿智慧。

一、时代背景:机遇与风险并存

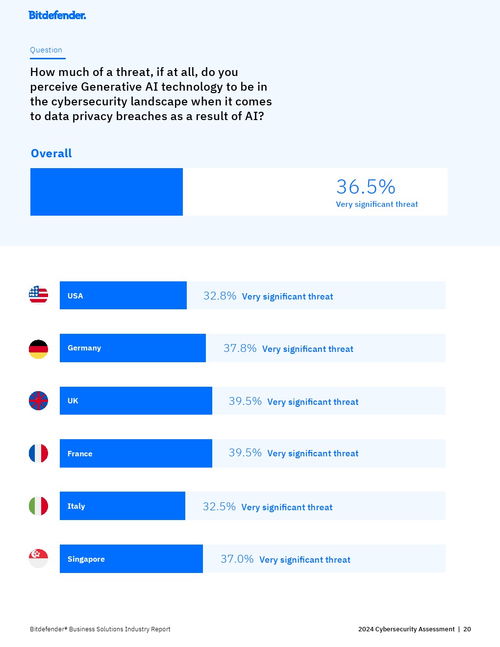

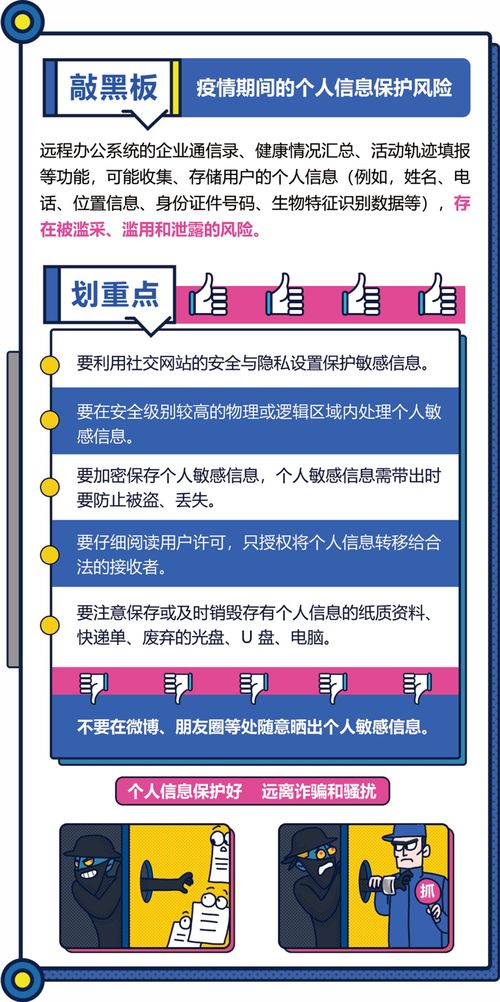

互联网的普及与软件技术的飞速发展,极大地促进了信息流通与社会效率。从云计算、大数据到物联网、人工智能,软件已渗透至经济社会的每一个角落。这种高度的互联与依赖也带来了前所未有的安全挑战。数据泄露、勒索软件、高级持续性威胁(APT)等网络攻击事件频发,其破坏力不仅造成直接经济损失,更可能危及关键基础设施、国家安全与个人隐私。因此,开发出安全、可靠、健壮的软件系统,已不仅是功能需求,更是刚性的生存需求。

二、核心理念:安全左移与持续防护

现代网络与信息安全软件开发,早已超越了在开发末期进行漏洞扫描和修补的传统模式。其核心理念是 “安全左移” 和 “持续防护” 。

- 安全左移:意味着将安全考虑和实践贯穿于软件开发生命周期(SDLC)的每一个阶段,从需求分析、架构设计、编码实现到测试、部署与运维。在需求阶段,就需要识别安全需求;在设计时,就需遵循最小权限、纵深防御等安全原则;在编码时,需避免已知的漏洞模式(如OWASP Top 10);在测试时,需进行专项的安全测试(如渗透测试、代码审计)。

- 持续防护:软件上线并非终点。DevSecOps理念的兴起,强调在敏捷开发和持续交付/部署(CI/CD)流程中无缝集成安全工具与流程,实现自动化的安全检查和响应。通过持续监控、威胁情报分析和应急响应机制,构建动态的、自适应的安全防护体系。

三、关键技术与实践领域

- 安全软件开发框架与库:使用经过安全加固的编程框架、库和API,从基础上减少漏洞引入。

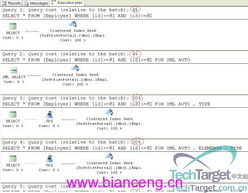

- 安全编码与代码审计:遵循安全编码规范(如CERT C/C++、OWASP ASVS),并利用静态应用程序安全测试(SAST)工具在编码阶段发现潜在漏洞。

- 威胁建模与安全架构设计:在系统设计初期,系统性地识别潜在威胁、评估风险,并设计相应的安全控制措施,如身份认证、授权、加密、日志审计等。

- 动态安全测试与渗透测试:使用动态应用程序安全测试(DAST)工具和人工渗透测试,模拟黑客攻击,验证软件运行时的安全性。

- 软件成分分析(SCA):管理第三方及开源组件的使用,识别其中已知的漏洞和许可风险。

- 密码学与数据保护:正确、有效地应用加密技术(如TLS/SSL、哈希、数字签名)保护数据的机密性、完整性和可用性。

- 云原生安全与容器安全:针对微服务、容器(如Docker)和编排系统(如Kubernetes)环境,设计身份服务网格、容器镜像扫描、运行时保护等安全机制。

- 身份与访问管理(IAM):实现强身份认证(如多因素认证MFA)、细粒度的访问授权,确保正确的用户在正确的条件下访问正确的资源。

四、对软件开发者的要求

网络与信息安全软件开发对从业者提出了更高要求:

- 安全意识:每位开发者都应成为安全的第一道防线,具备基本的安全风险认知。

- 复合知识:不仅需要精通编程和软件工程,还需了解网络协议、操作系统安全、密码学基础、常见攻击手法等安全知识。

- 工具技能:熟练运用各类安全测试、分析与监控工具。

- 协作能力:能够与安全团队、运维团队紧密协作,在DevSecOps文化中高效工作。

五、未来展望

随着技术的演进,网络与信息安全软件开发将持续面临新的挑战,如量子计算对现有加密体系的潜在冲击、人工智能在攻击与防御两端的应用、5G与边缘计算带来的新攻击面等。该领域将更加注重智能化(AI驱动的安全分析)、自动化(安全流程无缝集成)和合规性(满足日益严格的数据保护法规如GDPR)。

###

网络与信息安全软件开发,是连接“互联网通信计算机软件工程”宏伟蓝图与“网络安全”现实保障的枢纽。它要求我们将安全内化为软件的灵魂,通过工程化的方法,构建出既能驱动创新、又能抵御风险的数字化基石。这不仅是一项技术任务,更是一份守护网络空间清朗与可信的时代责任。在PPT演示中,应通过清晰的架构图、生动的案例对比(安全vs不安全)、关键数据图表以及实践路线图,向观众有力传达这一核心理念与实践路径。